Los ataques cibernéticos continúan dominando los titulares de las noticias, impulsados por un aumento en los eventos de ransomware, que se incrementaron en un abrumador 148% en 2021. Los perpetradores de estos ataques ahora exigen pagos de rescate multimillonarios a medida que paralizan las operaciones de una empresa, deteniéndolas hasta que se hace un pago.

A medida que los ataques cibernéticos se vuelven más prolíficos, siguen las reclamaciones de seguros relacionadas, lo que significa que los aseguradores han podido identificar una correlación entre ciertos controles y los incidentes cibernéticos correspondientes. A través de este análisis y el examen continuo de puntos de datos relevantes, la industria de seguros tiene una gran comprensión de los pasos técnicos que las organizaciones pueden tomar para desarrollar su resiliencia cibernética.

Sin embargo, debido al crecimiento de las pérdidas por deserción, las aseguradoras ahora están adoptando una posición mucho más cautelosa. Las aseguradoras están ajustando sus términos de suscripción, analizando cuidadosamente todas las solicitudes de seguros cibernéticos, y haciendo más preguntas que nunca sobre el entorno operativo cibernético y los controles de riesgo de un solicitante.

La adopción de ciertos controles se ha convertido ahora en un requisito mínimo de las aseguradoras, con la asegurabilidad potencial de las organizaciones en juego. Sin duda, las organizaciones están poniendo más énfasis que nunca en los controles para ayudar a mitigar sus riesgos de ransomware y mejorar su posición y resiliencia en ciberseguridad en general.

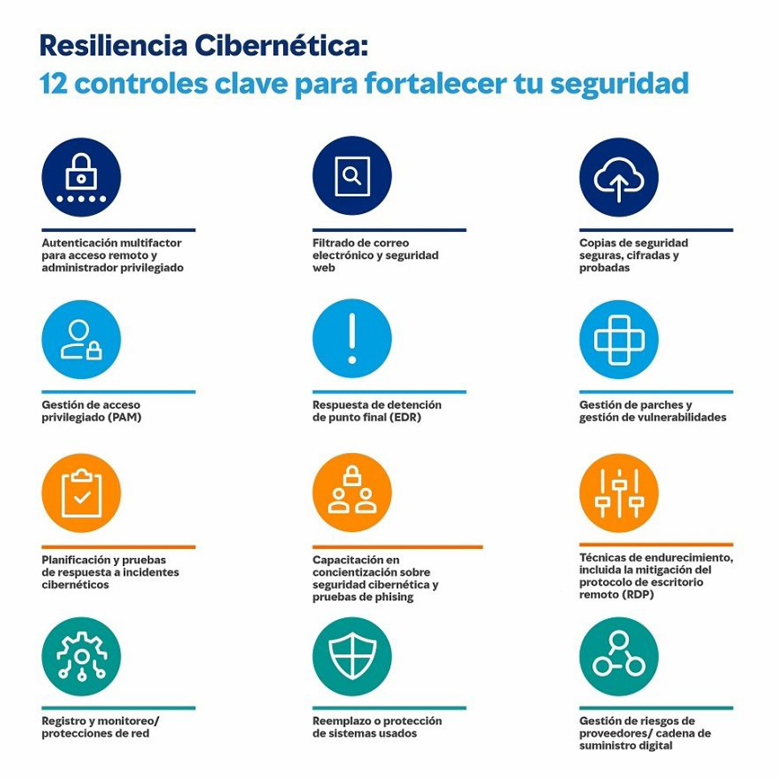

Se recomienda a las organizaciones que implementen una serie de controles de higiene cibernética que son clave para lograr la resiliencia cibernética y la asegurabilidad.

Si bien estos controles se han establecido como mejores prácticas durante varios años, algunas empresas todavía tienen dificultades para adoptarlos, por lo general porque no han podido justificar el costo de implementación, no los implementaron de manera integral o no entendieron o vieron la necesidad de implementarlos. En muchas industrias reguladas donde se han requerido controles de resistencia cibernética durante años, el esfuerzo a menudo se centró más en marcar una casilla que en mejorar la seguridad.

Marsh recomienda 12 controles clave de seguridad cibernética que brindan inmersiones profundas y prácticas en sus características y requisitos.

- Autenticación multifactor (MFA) para el acceso remoto y el acceso privilegiado o de administrador.

- Filtrado de correo electrónico y seguridad web.

- Copias de seguridad seguras, encriptadas y probadas.

- Gestión de acceso privilegiado (PAM).

- Respuesta de detención de punto final (EDR).

- Gestión de parches y gestión de vulnerabilidades.

- Planificación y pruebas de respuesta a incidentes cibernéticos.

- Capacitación en concientización sobre seguridad cibernética y pruebas de phishing.

- Técnicas de endurecimiento, incluida la mitigación del protocolo de escritorio remoto (RDP).

- Registro y monitoreo / Protecciones de red.

- Reemplazo o protección de sistemas usados.

- Gestión de riesgos de proveedores / cadena de suministro digital.

Fuente: Marsh